|

|

一、澳门威尼斯人博彩合规性要求 1)对数据访问日志进行审计,且日志留存时间不低于6个月(第21条); 2)对数据进行分类,将敏感数据与普通数据区别化处理(第21条); 3)对重要数据进行备份,容灾(第21、34条); 4)对重要数据进行加密(第21、31条); 5)对个人信息进行脱敏(第42条)。 网络安全法中涉及到的数据包括一般网络数据(第21条),并且单独对基础信息基础设施数据(第34条)、用户信息和个人信息(第42条),进行重点保护。 |

|

|

二、等级保护制度

1)必须部署:个人隐私保护(数据库审计、数据库防火墙)、日志审计系统、主机恶意代码防范、网页防篡改、统一身份管理(堡垒机)、电子认证服务等等; 2)推荐部署:漏洞扫描设备、网络防泄漏设备、存储数据防泄漏设备、数据库加密设备、邮件加密设备、文档安全管理、加密机设备等等。 |

|

|

|

|

三、GDPR

《澳门威尼斯人博彩》的目标是保护欧盟公民免受隐私和数据泄露的影响,同时重塑欧盟的组织机构处理隐私和数据保护的方式。据普华永道提供的调查结果显示,92%的企业认为GDPR将成为最重要的数据保护要求和目标。

|

四、数据库面临主要安全风险

五、安全需求

六、解决方案

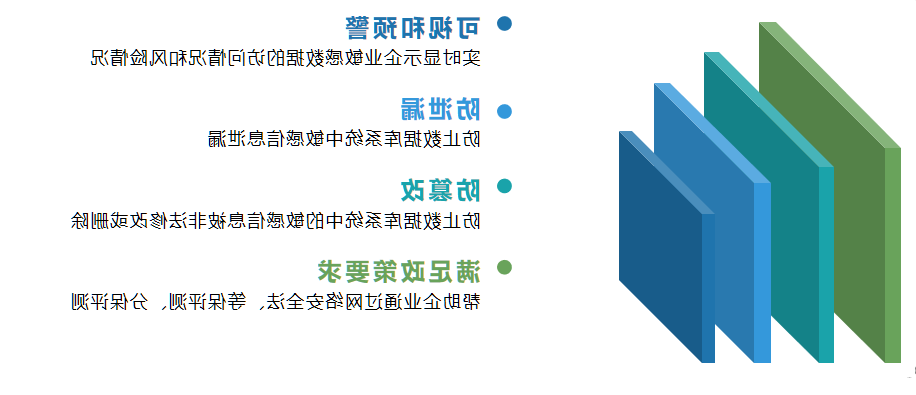

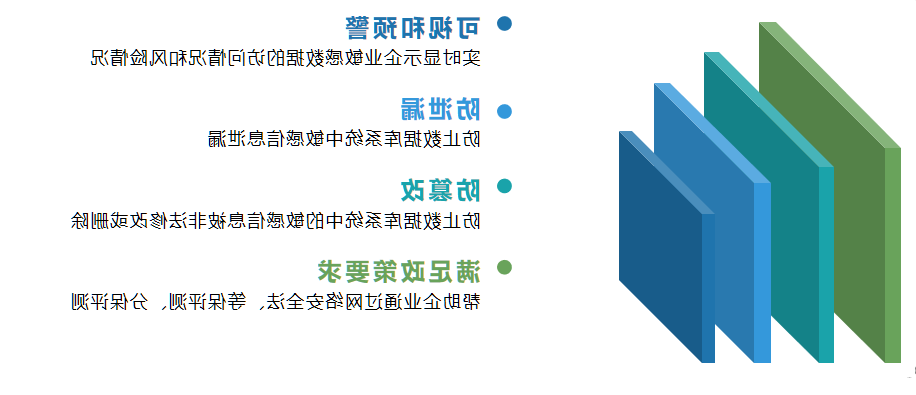

以澳门威尼斯人博彩态势感知为核心,使数据资产的分布、访问、面临的风险可视化、可管理,在规划、建设、运行过程中,同步考虑“将数据资产的分布、访问、面临的风险可视化、可管理”的澳门威尼斯人博彩策略,建立澳门威尼斯人博彩态势感知体系。

(一)澳门威尼斯人博彩态势感知

以人工智能方式建立从源到端的数据流动模型,及时发现数据流动的异常情况并预警,同时建立起数据溯源的机制。

(二)数据活动的全面审计

1、对数据的访问和活动情况进行全方位的监控和记录,便于事后审计和追查;

2、借助人工智能分析方法,及时发现数据的异常活动情况和风险,产生报警;

3、输出可视化的报表,便于分析。

(三)细粒度访问控制

对访问进行过滤,阻断异常的查询和访问,防止敏感数据泄漏;阻断异常的和违规的数据修改、删除操作,防止敏感数据被非法篡改。

(四)敏感数据加密

有选择性地对敏感内容加密,防止在线数据和备份数据的存储介质丢失被窃取导致敏感数据泄露;增强对加密敏感数据的权限管理,防止越权权限的滥用、权限盗用、合法权限滥用导致的数据泄露。

(五)敏感数据脱敏

针对运维环境,提供针对敏感数据的实时脱敏能力;针对测试、开发环境,提供脱敏后的准真实数据。

一、澳门威尼斯人博彩合规性要求

1)对数据访问日志进行审计,且日志留存时间不低于6个月(第21条);

2)对数据进行分类,将敏感数据与普通数据区别化处理(第21条);

3)对重要数据进行备份,容灾(第21、34条);

4)对重要数据进行加密(第21、31条);

5)对个人信息进行脱敏(第42条)。

网络安全法中涉及到的数据包括一般网络数据(第21条),并且单独对基础信息基础设施数据(第34条)、用户信息和个人信息(第42条),进行重点保护。

二、等级保护制度

1)必须部署:个人隐私保护(数据库审计、数据库防火墙)、日志审计系统、主机恶意代码防范、网页防篡改、统一身份管理(堡垒机)、电子认证服务等等;

2)推荐部署:漏洞扫描设备、网络防泄漏设备、存储数据防泄漏设备、数据库加密设备、邮件加密设备、文档安全管理、加密机设备等等。

三、GDPR

《澳门威尼斯人博彩》的目标是保护欧盟公民免受隐私和数据泄露的影响,同时重塑欧盟的组织机构处理隐私和数据保护的方式。据普华永道提供的调查结果显示,92%的企业认为GDPR将成为最重要的数据保护要求和目标。

四、数据库面临主要安全风险

五、安全需求

六、解决方案

以澳门威尼斯人博彩态势感知为核心,使数据资产的分布、访问、面临的风险可视化、可管理,在规划、建设、运行过程中,同步考虑“将数据资产的分布、访问、面临的风险可视化、可管理”的澳门威尼斯人博彩策略,建立澳门威尼斯人博彩态势感知体系。

(一)澳门威尼斯人博彩态势感知

以人工智能方式建立从源到端的数据流动模型,及时发现数据流动的异常情况并预警,同时建立起数据溯源的机制。

(二)数据活动的全面审计

1、对数据的访问和活动情况进行全方位的监控和记录,便于事后审计和追查;

2、借助人工智能分析方法,及时发现数据的异常活动情况和风险,产生报警;

3、输出可视化的报表,便于分析。

(三)细粒度访问控制

对访问进行过滤,阻断异常的查询和访问,防止敏感数据泄漏;

阻断异常的和违规的数据修改、删除操作,防止敏感数据被非法篡改。

(四)敏感数据加密

有选择性地对敏感内容加密,防止在线数据和备份数据的存储介质丢失被窃取导致敏感数据泄露;

增强对加密敏感数据的权限管理,防止越权权限的滥用、权限盗用、合法权限滥用导致的数据泄露。

(五)敏感数据脱敏

针对运维环境,提供针对敏感数据的实时脱敏能力;

针对测试、开发环境,提供脱敏后的准真实数据。